Informática & Derecho WikiBlog

Equipos de Respuesta ante Emergencias Informáticas: diferencias entre CERT vs. CSIRT vs. SOC

¿Qué hay en un nombre? Analice las verdaderas diferencias entre un CERT, un CSIRT, un CIRT y un SOC, antes de decidir qué es lo mejor para su organización. CERT, CSIRT, CIRT y SOC son términos que escuchará en el ámbito de la respuesta a incidentes. En pocas palabras, los tres primeros a menudo se usan como sinónimos para describir los equipos centrados en la respuesta a incidentes, mientras que el último generalmente tiene un ámbito de seguridad y ciberseguridad más amplio.

Aún así, la terminología puede ser importante. La terminología inconsistente puede causar malentendidos de lo que significa y puede confundir la planificación del esfuerzo de respuesta a incidentes de su equipo al complicar la comprensión de las prácticas aceptadas.

Para ello, he aquí una mirada más profunda a los términos.

CERT vs. CSIRT vs. SOC: Una mirada a las similitudes y diferencias

Veamos primero los términos que describen los modelos organizativos comunes de los equipos de respuesta a incidentes. Pero tome esta definición con un grano de sal: Solo porque dos organizaciones llaman a su equipo de respuesta un CSIRT, por ejemplo, no significa que esos dos equipos tengan los mismos objetivos o métodos, o se ajusten a una definición idealizada.

CSIRT significa equipo de respuesta a incidentes de seguridad informática. CERT significa equipo de respuesta (o preparación) para emergencias informáticas. Y CIRT puede representar al equipo de respuesta a incidentes informáticos o, con menor frecuencia, al equipo de respuesta a incidentes de ciberseguridad. CSIRT, CERT y CIRT a menudo se usan indistintamente en el campo. De hecho, CSIRT y CIRT son casi siempre casi equivalentes; en esencia son sinónimos. Una organización puede preferir uno u otro basado en el lenguaje o estilo de la organización, o diferencias sutiles en el alcance de la organización. Sin embargo, en general, el significado es consistente con la definición y descripción formal de los CSIRT descritos en el documento de Carnegie Mellon de 2007 «Definición de equipos de respuesta a incidentes de seguridad informática». Su primera línea dice: «Un equipo de respuesta a incidentes de seguridad informática (CSIRT, por sus siglas en inglés) es una entidad organizativa concreta (es decir, con uno o más miembros del personal) que tiene la responsabilidad de coordinar y respaldar la respuesta a un evento o incidente de seguridad informática».

En cuanto al término CERT, aunque muchas compañías usan el término de forma genérica, ha sido una marca registrada de Carnegie Mellon University desde 1997. Las empresas pueden solicitar la autorización para usar la marca CERT. Las compañías que no lo hayan hecho no deben usar ese término para un nombre de servicio de consultoría o proveedor de servicios de seguridad administrado, o podrían estar infringiendo eso. Por lo tanto, si su organización usa el término CERT como parte del nombre del equipo de respuesta, es útil tener una conversación sincera con un asesor legal o interno sobre ese uso.

Parte del desafío con las organizaciones que usan el nombre CERT internamente es que puede ser confuso. ¿Se pretende que CERT sea un sinónimo de CSIRT o la organización está tratando de transmitir algo más? Ambos pueden ser verdaderos dependiendo del contexto.

La designación CERT de Carnegie Mellon tiene un enfoque particular y un nicho que ocupa; opera como un «... socio con el gobierno, la industria, el cumplimiento de la ley y el mundo académico para mejorar la seguridad y la capacidad de recuperación de los sistemas y redes informáticos... ». Un CERT estudia «... problemas que tienen implicaciones generalizadas de ciberseguridad y desarrolla métodos y herramientas avanzados».

Algunas organizaciones reflejan esto en la forma en que usan el término. En otras palabras, usan CERT para reflejar que el enfoque de su equipo interno es sutilmente diferente del de un CSIRT típico. Por ejemplo, tal vez el equipo pone un énfasis adicional en la asociación con otros equipos y organizaciones internas o externas, se centra más en la metodología y el desarrollo de herramientas (por ejemplo, aquellos diseñados para pronosticar problemas antes de que surjan), o se enfoca más en la investigación de amenazas emergentes (por ejemplo, , metodología adversa u oficio). El término CERT utilizado de esta manera se enfoca más ampliamente en mejorar la respuesta a incidentes como disciplina que solo en su propia organización.

Otras organizaciones que utilizan CERT, generalmente aquellas que desconocen el estado de CERT como marca de servicio registrada, usan el término como sinónimo de CIRT o CSIRT.

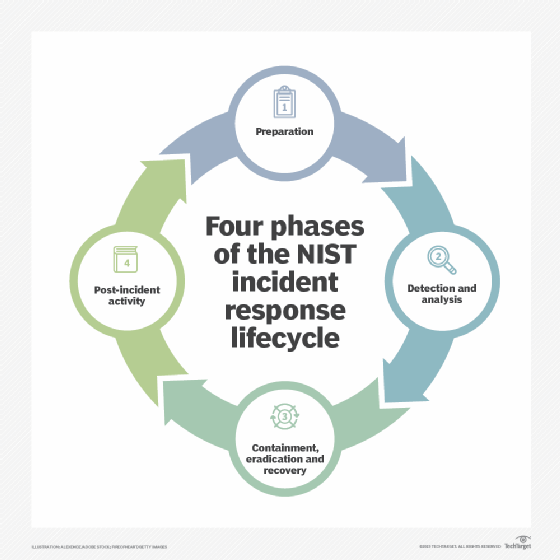

Los practicantes deben entender la fluidez con que los equipos usan estos términos. Los grupos CERT, CSIRT y CIRT pueden existir como un grupo con personal permanente o pueden reunirse en una base ad hoc en respuesta a un evento. De cualquier manera, su enfoque son casi siempre las cuatro fases de respuesta a incidentes descritas en la «Guía de manejo de incidentes de seguridad informática» del NIST:

- Preparación.

- detección y análisis,

- contención, erradicación y recuperación,

- actividad post-incidente.

Estas fases se concentran en la detección y remediación de incidentes de seguridad. También incluyen las estructuras de gobierno que una organización usa para prepararse para incidentes de seguridad y las actividades posteriores al incidente diseñadas para racionalizar los esfuerzos futuros.

Aunque hay matices aquí. No todos los grupos en cada compañía hacen lo mismo. Algunos equipos pueden usar un término como CSIRT de una manera que se alinee con la orientación del NIST, pero ponen su propio giro en lo que hacen. Por ejemplo, una organización puede ver la función de su CSIRT como enfocada más en la política, mientras que otra podría estar más enfocada en problemas operacionales, como mirar los archivos de registro y rastrear la actividad en la red.

Un centro de operaciones de seguridad (SOC) es otro término que escuchará en el contexto de los equipos de respuesta a incidentes. Sin embargo, un SOC generalmente abarca múltiples aspectos de las operaciones de seguridad, mientras que los CSIRT, CERT y CIRTS se enfocan específicamente en la respuesta a incidentes.

Un SOC es más amplio en su alcance

El alcance de un SOC puede incluir la función de respuesta al incidente (ya sea en su totalidad o en parte), así como otras tareas. Por ejemplo, un SOC puede:

- Abarcar las operaciones de supervisión y los controles (como un sistema de detección de intrusos/ sistema de prevención de intrusos, la gestión de eventos de información de seguridad/gestión de información de seguridad);

- Supervisar la evaluación de la telemetría operacional y de seguridad, y la recolección de información; y,

- Administrar tareas como la administración y autorización de identidades, el firewall y el mantenimiento del conjunto de reglas de filtrado (tanto la revisión como la gestión de cambios), el soporte de investigación y de forensia, o cualquier otro aspecto de la seguridad operativa.

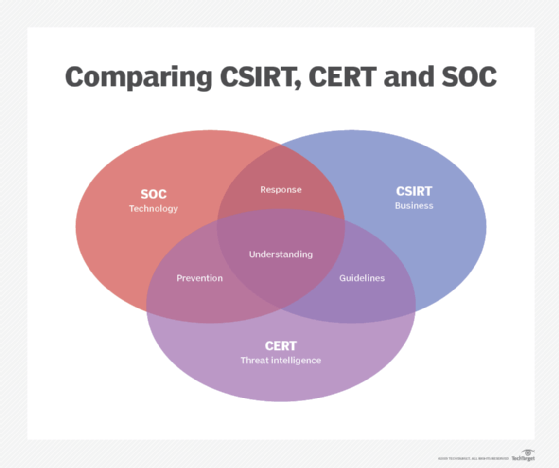

Los CSIRT y los CERT se centran específicamente en la respuesta a incidentes. Los dos términos se usan a menudo como sinónimos, pero son técnicamente distintos. Entre las diferencias: CERT es un término de marca registrada y se asocia más con la asociación en inteligencia de amenazas, mientras que un CSIRT tiene más de una asociación con un equipo de negocios multifuncional. En contraste con los otros dos, el alcance de un SOC es más amplio que la respuesta a incidentes y se extiende a otras áreas de seguridad.

Es probable que los esfuerzos de monitoreo de un SOC se extiendan más allá de la respuesta al incidente. Un SOC puede recopilar y recopilar métricas para respaldar el servicio al cliente o la prestación de servicios (en un proveedor de servicios de seguridad administrados, por ejemplo) o puede soportar informes de gestión como la preparación de métricas y datos para respaldar la evaluación de riesgos o el soporte de auditoría. Si bien un SOC a menudo aparece en el contexto de la respuesta a incidentes, casi siempre tiene otros elementos de seguridad dentro de su ámbito de responsabilidad. Es probable que un SOC tenga un propósito y alcance operacional más amplio que un CSIRT o CIRT. Si hay un SOC en una organización determinada, es probable que la respuesta al incidente esté dentro del ámbito del SOC como una función de seguridad operacional. Una vez más, los detalles específicos dependen de la organización.

¿CERT/CSIRT/CIRT o SOC?

Con una comprensión clara de estos términos, las organizaciones pueden identificar qué tipo de equipo de respuesta a incidentes es el adecuado para ellos y cómo construir el equipo de seguridad de su elección. La elección debe basarse en los objetivos, la estructura y el uso de los recursos de su organización. Por ejemplo, si la necesidad de monitoreo es primordial y su estructura organizativa es propicia para permitir la centralización de eso en una ubicación física o lógica, puede haber ventajas al crear un SOC (por ejemplo, economías de escala o una jerarquía de informes simplificada). Por el contrario, si su estructura organizativa está más descentralizada, o no es conducente a la centralización del monitoreo y otras operaciones de seguridad, un CSIRT puede tener más sentido.

Es importante evaluar las ventajas relativas de ambos, comprender las necesidades de su organización y seleccionar el enfoque que sea óptimo para su empresa.

Fuente: SearchDataCenter

When you subscribe to the blog, we will send you an e-mail when there are new updates on the site so you wouldn't miss them.

Compartir

Aporte reciente al blog

Suscribirme al Blog:

Novedades

Buscar

Buscador