¿Para qué sirve cifrar datos?

Si queremos tener confidencialidad a la hora de comunicarnos con cualquier persona, o si queremos proteger nuestros datos que están almacenados en nuestro equipo, cifrar o encriptar los datos es algo que debes hacer obligatoriamente. El cifrado de datos nos permite tener la seguridad de que nadie podrá acceder a la información contenida, podrá ver información ininteligible gracias al cifrado, pero no podrá descifrar esta información y hacerla inteligible. El cifrado de datos nos aporta confidencialidad a una comunicación.

Dependiendo del tipo de comunicación o cifrado de datos, tenemos dos tipos de criptografía diferentes:

- Criptografía simétrica: la misma clave o certificado que usamos para el cifrado, también se utiliza para el descifrado de datos.

- Criptografía asimétrica: tenemos dos claves, una clave pública que podemos compartir, y una clave privada que no podemos compartir con nadie. En un esquema de criptografía asimétrica, los datos se cifran con la clave pública y se descifran con la clave privada.

La criptografía simétrica tiene como punto fuerte que es muy rápida, tanto a la hora de cifrar los datos como a la hora de descifrar los datos. Por este motivo, la criptografía simétrica es ampliamente utilizada para cifrar o encriptar gran cantidad de información, como un disco duro cifrado, una partición o volumen, e incluso podremos crear contenedores cifrados con este tipo de criptografía.

La criptografía asimétrica es mucho más lenta que la simétrica, por este motivo, se suele utilizar para transferir de forma segura la clave privada de la criptografía simétrica, con el objetivo de que la comunicación posterior sea a través de criptografía simétrica. La criptografía de clave pública también se utiliza en el protocolo PGP para cifrar correos electrónicos, en este caso, no se pasa a criptografía simétrica como ocurre con protocolos como el TLS que usamos ampliamente en HTTPS y en diferentes VPN.

Ahora que ya sabemos que podemos cifrar archivos, volúmenes de discos duros, discos enteros, emails y mucho más, os vamos a explicar las diferencias entre la clave pública y la clave privada, tanto en un escenario de criptografía asimétrica o de clave pública como en uno de criptografía simétrica.

Diferencias de clave pública y privada

En un escenario de criptografía simétrica, la clave privada puede tanto cifrar datos como descifrar datos, y es que se utiliza la misma clave para ambos escenarios. Cualquier persona que quiera cifrar o descifrar los datos, deberá tener la contraseña adecuada para realizar las dos acciones.

En un escenario de criptografía asimétrica o también conocido como cifrado de clave pública, se utilizan ambas claves pública y privada de forma continua. En el caso de las parejas de claves, se encargan de funciones muy importantes para que el sistema criptográfico funcione adecuadamente.

- Cifrar la información, nos proporciona la característica de confidencialidad.

- Garantizar la autenticidad del emisor, nos proporciona la característica de autenticación.

- Asegurar la integridad de los datos transmitidos.

En un escenario de comunicación mediante clave asimétrica, las dos personas deben intercambiar sus claves públicas. Como su propio nombre indica, la clave pública debe distribuirse entre los diferentes participantes de la comunicación, pero nunca jamás debe proporcionar su clave privada. Además, una característica de la criptografía de clave pública es que desde la clave pública no se puede obtener la clave privada, o al menos, no debería poder obtenerse si el algoritmo asimétrico es seguro. Para que un algoritmo de cifrado asimétrico sea seguro debe cumplir lo siguiente:

- Si se conoce el texto cifrado, debe ser imposible extraer el texto en claro y la clave privada por cualquier método.

- Si se conoce el texto original y el cifrado, debe resultar mucho más costoso obtener la clave privada que el texto en claro.

- Una clave pública está asociada a una clave privada únicamente, la cual puede descifrar la información.

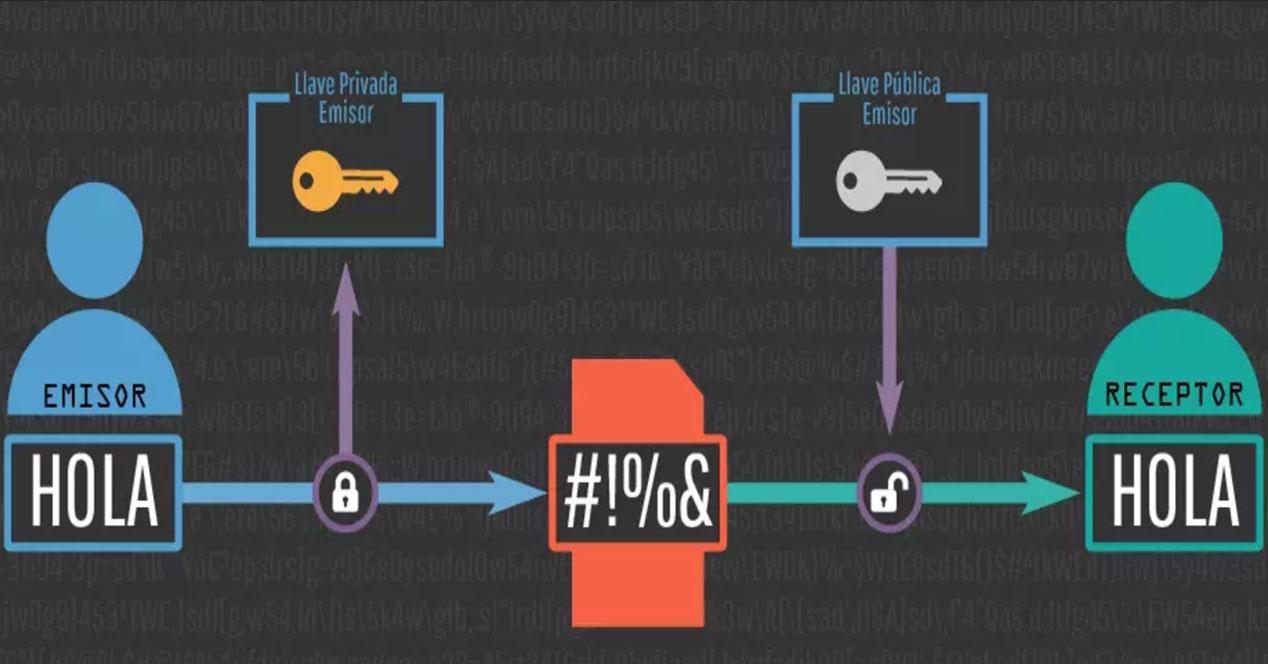

Si una persona quiere comunicarse con otra, deberá utilizar su pareja de claves de la siguiente forma:

- Deberá enviar su clave pública al destino de la comunicación.

- El destinatario también deberá enviar su clave pública al origen de la comunicación.

Una vez que las claves se hayan intercambiado, el origen de la comunicación deberá cifrar la comunicación con la clave pública del destino. De esta forma, esta comunicación solamente podrá ser descifrada a través de la llave privada del destino, que está asociada intrínsecamente a la clave pública que se creó. Por supuesto, si intentamos cifrar un mensaje con la clave privada, no podremos descifrarlo con la misma clave privada, porque no estamos en un esquema de criptografía simétrica.

Si con el mensaje utilizamos nuestra clave privada, no significa que esté cifrando la comunicación, sino que está firmando el mensaje digitalmente. Para comprobar que el origen es auténtico, el destino podría comprobar la firma enviada con la clave pública que recibió del origen, y podremos autenticarle correctamente.

La estructura del funcionamiento del cifrado asimétrico es este:

- Mensaje + clave pública = Mensaje cifrado

- Mensaje encriptado + clave privada = Mensaje descifrado

- Mensaje + clave privada = Mensaje firmado

- Mensaje firmado + clave pública = Autenticación

Por lo tanto, las diferencias entre la clave pública y privada en un esquema de criptografía asimétrica son claras. La clave pública es pública y se debe distribuir a quienes desean comunicarse con nosotros, sirve tanto para cifrar mensajes como para comprobar la autenticación. La clave privada no debe distribuirse a nadie, y sirve para descifrar el mensaje que ha sido cifrado con la clave pública, y también sirve para firmar un mensaje, y que el destino compruebe la firma con la clave pública asociada a la privada.

Fuente: https://www.redeszone.net/tutoriales/seguridad/diferencias-cifrado-clave-publica-privada/