Informática & Derecho WikiBlog

2 minutos de lectura

( 324 palabras)

Investigadores de seguridad logran copiar una huella dactilar con una inversión de 5 dólares

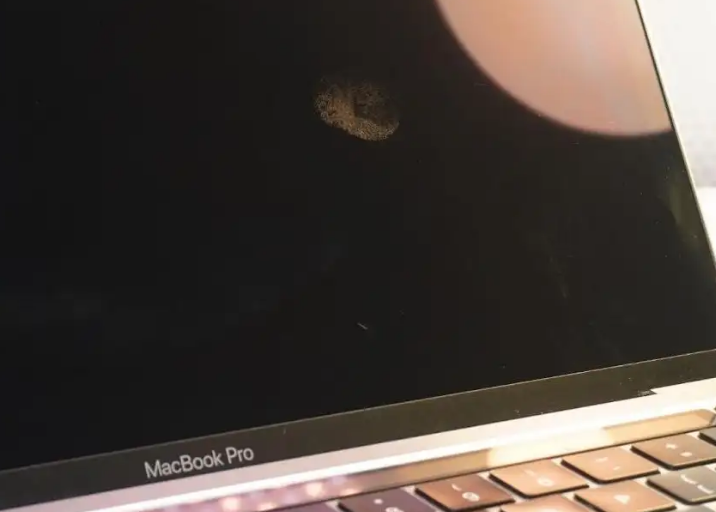

Muchos de los teléfonos y ordenadores donde almacenamos información sumamente privada se desbloquean con nuestra huella dactilar. El problema de este método es que vamos dejando la huella por todas partes, y no se puede cambiar. A veces, una foto es todo lo que hace falta para que nos la roben.

La firma Kraken Security dice haber burlado la seguridad de los lectores de huella con una inversión de 5 dólares. Los investigadores ni siquiera necesitaron acceso físico a la huella de la víctima, ya que la copiaron de una foto de la superficie de una pantalla en la que la huella había quedado marcada.

Stay Informed

When you subscribe to the blog, we will send you an e-mail when there are new updates on the site so you wouldn't miss them.

Compartir

Aporte reciente al blog

10 Febrero 2024

Un nuevo método de estafa está proliferando a través de WhatsApp, llegando al punto de poner en alerta a las autoridades, que advierten de su peligro a los usuarios. En este caso se trata de las llamadas desde números desconocidos extranjeros, los ...

16 Noviembre 2023

PORTAL UNICO DOCUEST Y "PROCEDIMIENTO PARA LA CARGA DE DOCUMENTOS CUESTIONADOS Fecha de sanción 03-11-2023 Publicada en el Boletín Nacional del 07-Nov-2023 Resumen: APROBAR LA IMPLEMENTACION DEL PORTAL UNICO “DOCUEST” Y EL “PROCEDIMIENTO PARA LA C...

Suscribirme al Blog:

Novedades

El Dr. Dalmacio Vélez Sársfield asiste a una clase por zoom (test). Deepfake en un ciberjuicio o audiencia usando IA. Los riesgos cibernéticos derivados del uso de las nuevas tecnología dentro de un proceso judicial y la necesidad de incorporar seguros de riesgos cibernéticos a las organizaciones que brindan servicios públicos esenciales. Click para ver el video.

Buscar

X

Buscador