Informática & Derecho WikiBlog

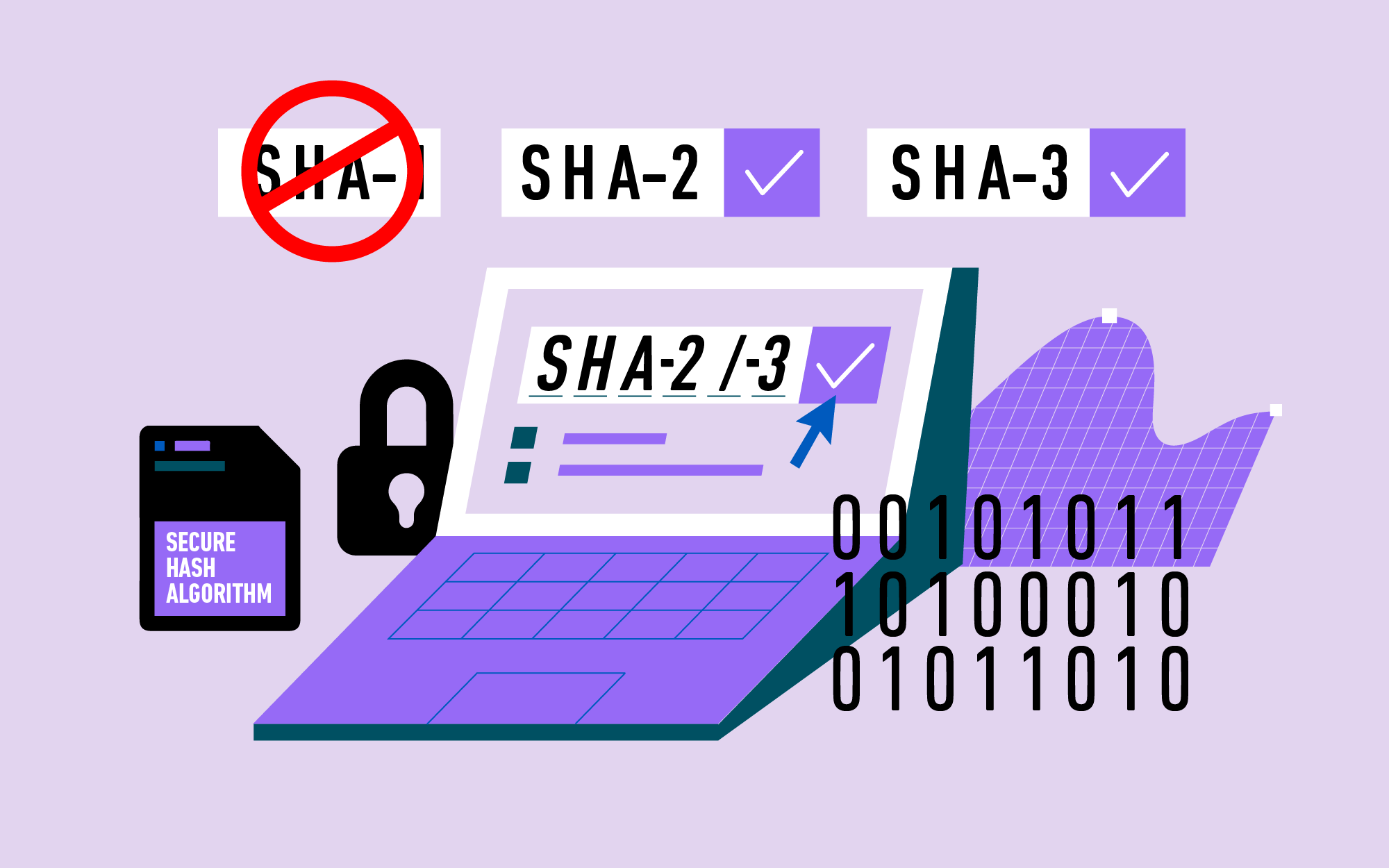

NIST retira el algoritmo criptográfico SHA-1

La venerable función hash criptográfica tiene vulnerabilidades que hacen desaconsejable su uso posterior.

El algoritmo SHA-1, uno de los primeros métodos ampliamente utilizados para proteger la información electrónica, ha llegado al final de su vida útil, según expertos en seguridad del Instituto Nacional de Estándares y Tecnología (NIST). La agencia ahora recomienda que los profesionales de TI reemplacen SHA-1, en las situaciones limitadas en las que todavía se usa, con algoritmos más nuevos que son más seguros.

SHA-1, cuyas iniciales significan "algoritmo hash seguro", se ha utilizado desde 1995 como parte del Estándar federal de procesamiento de información (FIPS) 180-1 . Es una versión ligeramente modificada de SHA, la primera función hash que el gobierno federal estandarizó para su uso generalizado en 1993. Dado que las computadoras cada vez más potentes de hoy en día pueden atacar el algoritmo, el NIST anuncia que SHA-1 debería eliminarse antes del 31 de diciembre. , 2030, a favor de los grupos de algoritmos SHA-2 y SHA-3 más seguros.

“Recomendamos que cualquier persona que confíe en SHA-1 para la seguridad migre a SHA-2 o SHA-3 lo antes posible”, dijo Chris Celi, científico informático del NIST.

SHA-1 ha servido como elemento básico para muchas aplicaciones de seguridad, como la validación de sitios web, de modo que cuando carga una página web, puede confiar en que su supuesta fuente es genuina. Protege la información realizando una operación matemática compleja en los caracteres de un mensaje, produciendo una cadena corta de caracteres llamada hash. Es imposible reconstruir el mensaje original solo a partir del hash, pero conocer el hash proporciona una manera fácil para que un destinatario compruebe si el mensaje original se ha visto comprometido, ya que incluso un ligero cambio en el mensaje altera drásticamente el hash resultante.

“Recomendamos que cualquier persona que confíe en SHA-1 para la seguridad migre a SHA-2 o SHA-3 lo antes posible”. —Chris Celi, científico informático del NIST

Las computadoras más poderosas de hoy en día pueden crear mensajes fraudulentos que generan el mismo hash que el original, lo que podría comprometer el mensaje auténtico. Estos ataques de "colisión" se han utilizado para socavar SHA-1 en los últimos años. NIST ha anunciado anteriormente que las agencias federales deben dejar de usar SHA-1 en situaciones donde los ataques de colisión son una amenaza crítica, como para la creación de firmas digitales .

Dado que los ataques a SHA-1 en otras aplicaciones se han vuelto cada vez más graves , el NIST dejará de usar SHA-1 en sus últimos protocolos especificados restantes antes del 31 de diciembre de 2030. Para esa fecha, el NIST planea:

- Publique FIPS 180-5 (una revisión de FIPS 180) para eliminar la especificación SHA-1.

- Revise SP 800-131A y otras publicaciones del NIST afectadas para reflejar el retiro planificado de SHA-1.

- Cree y publique una estrategia de transición para validar algoritmos y módulos criptográficos.

El último elemento se refiere al Programa de Validación de Módulos Criptográficos ( CMVP ) de NIST, que evalúa si los módulos, los componentes básicos que forman un sistema de cifrado funcional, funcionan de manera efectiva. Todos los módulos criptográficos utilizados en el cifrado federal deben validarse cada cinco años, por lo que el cambio de estado de SHA-1 afectará a las empresas que desarrollan módulos.

“El gobierno federal no permitirá la compra de módulos que aún usen SHA-1 después de 2030”, dijo Celi. “Las empresas tienen ocho años para presentar módulos actualizados que ya no usen SHA-1. Debido a que a menudo hay una acumulación de envíos antes de la fecha límite, recomendamos que los desarrolladores envíen sus módulos actualizados con mucha anticipación, para que CMVP tenga tiempo de responder”.

Las preguntas sobre la transición se pueden enviar a Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo. . Hay más información disponible en la página de transición del Centro de recursos de seguridad informática del NIST .

Fuente: https://www-nist-gov

When you subscribe to the blog, we will send you an e-mail when there are new updates on the site so you wouldn't miss them.

Compartir

Aporte reciente al blog

Suscribirme al Blog:

Novedades

Buscar

Buscador